OS 1월31일에 발표된 보안취약점 CVE-2024-21626에 대해 알아보겠습니다.

페이지 정보

작성자 OSworker 아이디로 검색 전체게시물 댓글 0건 조회 426회 좋아요 1회 작성일 24-02-05 19:18본문

안녕하세요 오늘은 1월31일에 발표된 보안취약점 CVE-2024-21626에 대해 알아보겠습니다.

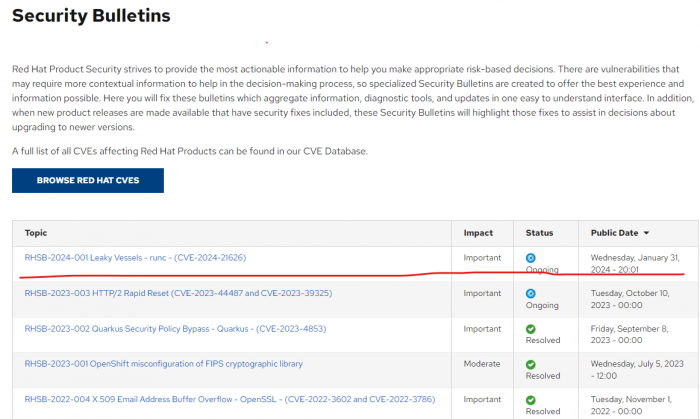

먼저 레드햇에서 긴급하며, 중요한 보안취약점은 아래경로에 올려주게됩니다.

https://access.redhat.com/security/vulnerabilities

Red Hat은 컨테이너 탈출을 허용하는 핵심 컨테이너 인프라 구성 요소인 'runc'의 취약성을 인식합니다. 공격자는 이러한 컨테이너 탈출을 사용하여 컨테이너 내에서 기본 호스트 운영 체제에 무단으로 액세스할 수 있습니다. 공격자가 이 취약성을 이용할 수 있는 몇 가지 방법이 있습니다. 사용자가 악의적인 이미지를 사용하거나 구축하도록 속이거나 'runcexec'로 실행될 수 있는 컨테이너 내 악성 프로세스를 사용할 수 있습니다.

이 문제는 CVE-2024-21626으로 지정되어 있으며, 심각도 영향이 중요한 것으로 평가됩니다.

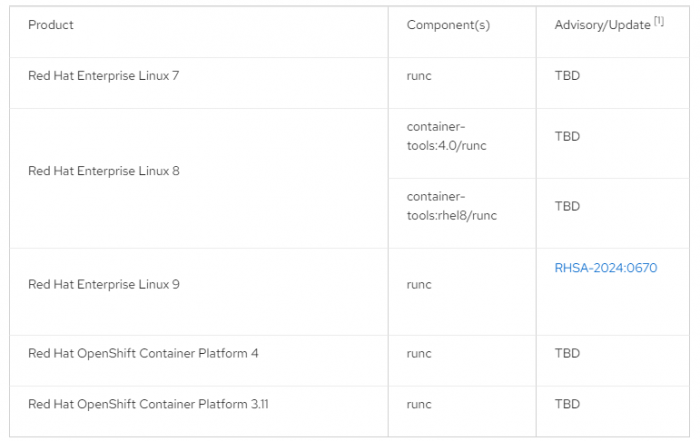

- 다음 Red Hat 제품 버전은 직접적인 영향을 받습니다:

. Red Hat OpenShift Container Platform 4

. Red Hat OpenShift Container Platform 3.11

. Red Hat Enterprise Linux 7

. Red Hat Enterprise Linux 8

. Red Hat Enterprise Linux 9

또한 RHEL CoreOS를 포함하여 Red Hat Enterprise Linux에서 지원되는 모든 Red Hat 제품도 잠재적으로 영향을 받을 수 있습니다.

관련 취약점 CVE-2024-23651, CVE-2024-23652 및 CVE-2024-23653이 moby buildkit에서 확인되었으며 현재 Red Hat 제품 보안 팀에서 조사 중입니다.

> 기술 요약

' Dockerfile' 의 'WORKDIR' 및 'RUN' 지시문을 평가할 때 ' runc' 는 파일 설명자 누출 공격 및 후속 경로 탐색에 취약합니다. 제공된 경로에 대한 이러한 약한 제어로 인해 컨테이너는 호스트 시스템의 다른 디렉터리에 바인딩되어 호스트 시스템의 다른 리소스에 대한 액세스를 허용할 수 있습니다.

> 완화

RHEL(Red Hat Enterprise Linux) 및 OpenShift는 SELinux를 대상 적용 모드로 제공합니다. 이는 컨테이너 프로세스가 호스트 콘텐츠에 액세스하는 것을 방지하고 이 공격을 완화합니다. Dockerfile은 'RUN' 및 'WORKDIR' 지시문에서 검사하여 손상을 나타내는 이스케이프나 악의적인 경로가 없는지 확인할 수 있습니다. 액세스를 제한하고 신뢰할 수 있는 컨테이너 이미지만 사용하면 무단 액세스와 악의적인 공격을 방지하는 데 도움이 될 수 있습니다.

> 기술적 세부 사항

이 취약점은 'runc'가 Dockerfiles 내에서 'WORKDIR' 지시문을 처리하는 방식에 뿌리를 두고 있습니다 . 'build' 또는 'RUN' 작업 중에 생성된 프로세스에 대한 초기 작업 디렉터리를 지정할 때 'runc'는 특정 권한이 있는 호스트 디렉터리 파일 설명자를 닫기 전에 'rchdir'을 사용하여 디렉터리를 변경합니다 . 이러한 감독으로 인해 공격자는 'WORKDIR' 지시문을 조작하여 잠재적으로 '/proc/self/fd/' 디렉터리를 통해 권한 있는 파일 설명자를 지정할 수 있습니다 . 결과적으로 'runc'가 일반 작업 중에 파일 설명자를 닫은 후에도 액세스 가능한 상태로 유지되어 중요한 호스트 파일에 대한 무단 액세스와 호스트 파일 시스템 내에서 임의 파일 생성이 용이해집니다. 이 결함이 'WORKDIR' 을 처리하는 방식은 상당한 보안 위험을 초래하여 컨테이너 침입과 호스트 운영 체제의 잠재적 손상을 가능하게 합니다.

- 오늘(2/5) 기준으로 RHEL9에 대한 패키지가 나와있는 상태입니다.

. https://access.redhat.com/errata/RHSA-2024:0670

> 참고링크:

- RHSB-2024-001 Leaky Vessels - runc - (CVE-2024-21626)

. https://access.redhat.com/security/vulnerability/RHSB-2024-001

- CVE-2024-21626

.https://access.redhat.com/security/cve/CVE-2024-21626

감사합니다.

댓글목록

등록된 댓글이 없습니다.

Top

Top